W ramach polityki budowy harmonijnego społeczeństwa nowym wyzwaniem dla służb bezpieczeństwa ważnych jednostek stało się reagowanie na zagrożenia związane z terroryzmem i zdrowiem publicznym, wzmacnianie zarządzania bezpieczeństwem wewnętrznym, eliminowanie luk w bezpieczeństwie oraz zapewnienie bezpieczeństwa osobistego i bezpieczeństwa mienia personel.

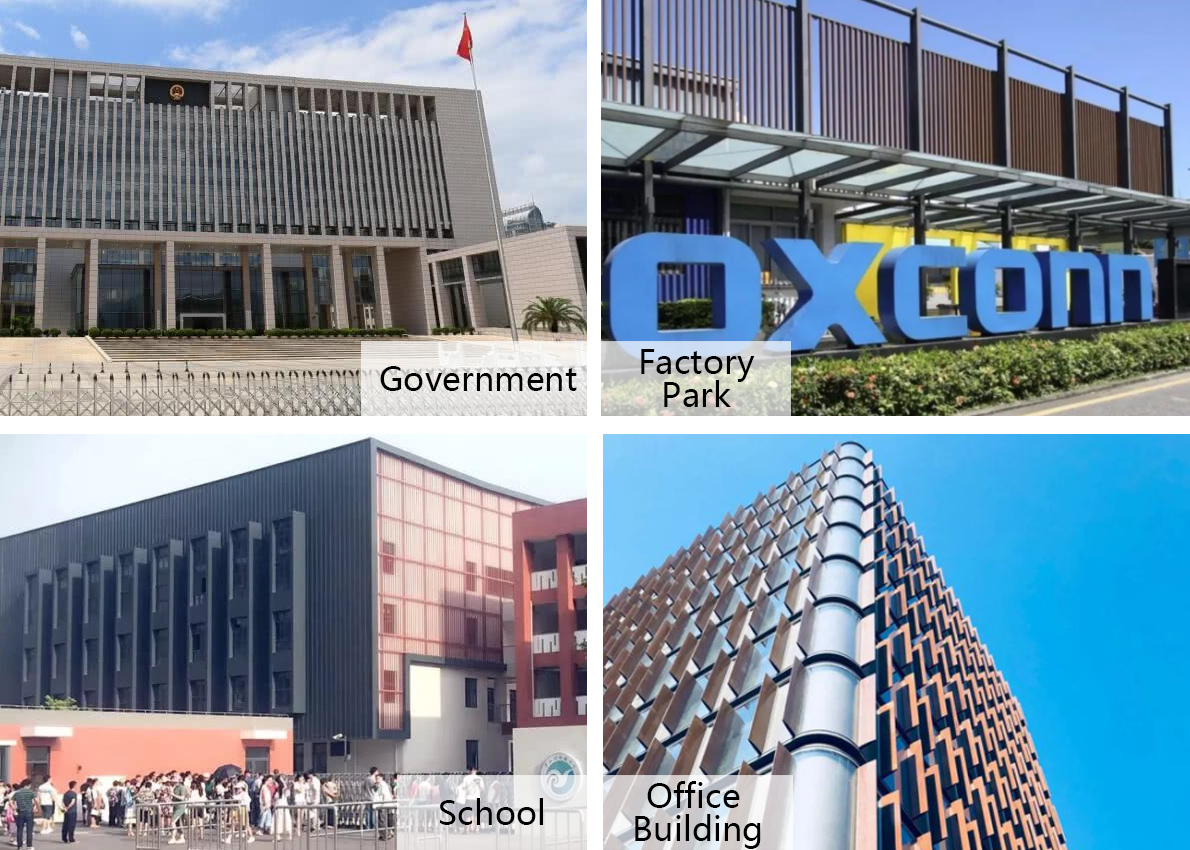

Tradycyjna „ręczna rejestracja gości” zwana jest także procedurą bezpieczeństwa ludzkiego: portier prosi gości o okazanie dokumentów lub złożenie krótkiego zapytania – gatekeeper prosi gości o zarejestrowanie wizyty w „Rejestrze gości”, podając swoje imię i nazwisko, numer dokumentu, godzina wizyty, powód wizyty itp. w skrócie – portier prosi gości o zarejestrowanie wizyty w „Rejestrze Gości”.Niektóre jednostki mogą wystawiać kartę gościa do wglądu.Tradycyjny, ręczny rejestr gości charakteryzuje się wieloma lukami w zabezpieczeniach, bezosobowym działaniem, niskim poziomem usług i brakiem dokładnych danych wspierających zarządzanie.Mówiąc poważniej, przyjmując podejście „ręcznej rejestracji gości”, przestępcy mogą z łatwością posługiwać się fałszywymi dokumentami tożsamości lub znajdować wymówki, aby sprostać wymogom rejestracyjnym stawianym przez portiera i wejść do jednostki w celu popełnienia przestępstwa, ale po wyśledzeniu przestępstwa jest to możliwe stwierdzenie, że wszystkie zarejestrowane informacje są fałszywe, nie ma możliwości ich wyśledzenia, a rejestracja jest praktycznie bezużyteczna.W obliczu coraz bardziej wyrafinowanych technik przestępczych konieczne jest, aby jednostki poprawiały swoje własne zdolności w zakresie bezpieczeństwa i zapobiegania przestępczości.Aby sprostać nowoczesnemu zarządzaniu informacjami o bezpieczeństwie, aby sprostać coraz bardziej złożonym potrzebom bezpieczeństwa, zastosowanie inteligentnego terminala do zarządzania gośćmi znacznie zmniejsza ilość pracy związanej z inspekcją personelu, podczas gdy inteligentny terminal dla gości z zaawansowaną technologią, prostą obsługą, niezawodnym działaniem i innymi cechy, może stać się rządem, związkami wojskowymi, przedsiębiorstwami i instytucjami, instytucjami finansowymi, bezpieczeństwem publicznym, szkołami wyższymi i uniwersytetami, zarządzanie bezpieczeństwem i ochroną odpowiedniego asystenta.

Główne cechy

● Elastyczna rejestracja identyfikatora, ujednolicone uwierzytelnianie tożsamości

● Identyfikacja prawdziwej osoby, zapobieganie dziurkowaniu kart przez inne osoby

● Wizyta w ramach wsparcia, wizyta z zaproszeniem, tymczasowa wizyta rejestracyjna i różne sposoby

● Połącz kontrolę dostępu, konferencje i inne, aby osiągnąć zintegrowane zarządzanie

● Monitorowanie ruchu odwiedzających w czasie rzeczywistym, wyświetlanie w czasie rzeczywistym

● Porównanie czarnych list, zapobieganie nielegalnemu przyjmowaniu personelu

● Szybkie uwierzytelnianie, ujednolicenie kolejności wejścia i wyjścia

Produkty serii BD

Zalety produktu

Metody identyfikacji--- Twarz, odcisk palca, Mifare/Prox, kod QR i inna elastyczna kombinacja

Rozpoznawanie ciała na żywo--- Lornetkowa kamera HDR skutecznie zapobiega wykorzystywaniu zdjęć lub filmów w celu zastąpienia rozpoznawania

Wygodny rozwój wtórny--- SDK, API do wygodnego wtórnego rozwoju SDK

Elastyczna rozbudowa - Możliwość rozbudowy baterii i POE, WIFI, 4G, GPS, HDMI itp.

Zewnętrznypołączenie--- Podłącz do komputerów, wydawców kart, drukarek, głośników i innych urządzeń peryferyjnych, aby ułatwić zarządzanie

Potężnykierownictwo--- Dzięki różnym trybom interfejsu możesz współpracować z elastycznymi platformami zarządzania gośćmi, aby osiągnąć cyfrową precyzję zarządzania